1. 보안 담당자 임 차장의 고민

임 차장에게 새로운 고민이 생겼습니다. 사내 IT 자산을 모두 외부 IDC로 이전해야 합니다. 최근 법 개정을 통해 중요 데이터를 사내에 보관해야 하는 의무가 사라졌고 여유 공간도 확보할 수 있어 빠르게 결정되었습니다. 보안을 위한 종합대책을 수립해야 하는데 특히 접근통제가 고민스럽습니다. 이제 사내 근무자, 재택근무자, 외근자 모두 클라우드로 접근이 필요해졌습니다. 외주개발 직원도 고려해야 합니다. 현재 운영중인 인증 및 역할 기반의 접근통제 정책을 유지할 수 있을지 고민입니다. 직접연결과 간접연결 그리고 원격 근무자를 위한 VPN은 어떻게 해야 할까요. 그리고 통제 지점은 어디가 가장 효과적일까요? 경계선일까요? 아니면 클라우드? 아니면 단말? 임 차장의 고민은 끝이 없습니다.

2. 성큼 다가온 클라우드 확산

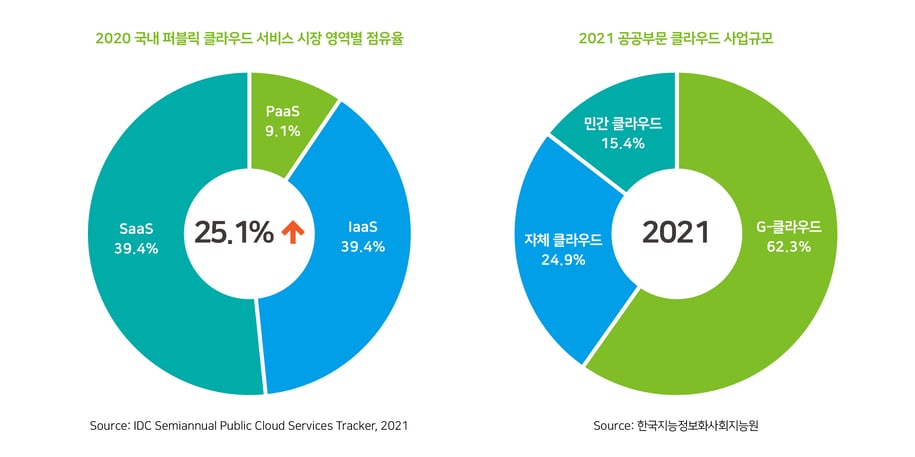

클라우드라는 용어가 대중화 된 지 10년이 지났지만, 국내의 경우 2~3년 전부터 크게 성장하고 있습니다. *IDC 보고서(IDC Semiannual Public Cloud Services Tracker)에 따르면 2020년 국내 퍼블릭 클라우드 시장은 전년 대비 25.1% 성장한 것으로 나타났습니다. 이는 클라우드 서비스의 고도화, 디지털 전환, 다양한 플랫폼 등장, 코로나 확산에 따른 언택트 확산 등 여러 요인이 작용한 결과라고 볼 수 있습니다.

여전히 국내 시장은 글로벌 시장 대비 규모도 작고 확산 역시 느린 편입니다. 그러나 정부의 클라우드 도입 활성화 노력 및 제도 개선 등으로 사용이 확산되고 있으며 빠르게 성장하고 있습니다. 민간부문의 클라우드 이용규모 역시 전년 대비 84.6% 증가할 만큼 빠르게 확산되고 있습니다.

여전히 국내 시장은 글로벌 시장 대비 규모도 작고 확산 역시 느린 편입니다. 그러나 정부의 클라우드 도입 활성화 노력 및 제도 개선 등으로 사용이 확산되고 있으며 빠르게 성장하고 있습니다. 민간부문의 클라우드 이용규모 역시 전년 대비 84.6% 증가할 만큼 빠르게 확산되고 있습니다.

3. 클라우드 전환, 무조건 맹신은 금물

기업은 클라우드 전환을 통해 많은 장점을 기대할 수 있습니다. 더 적은 비용으로 서비스를 론칭, 운영할 수 있게 되었고 높은 가용성을 확보할 수 있게 되었으며 유지보수 비용도 절감할 수 있게 되었습니다. 우리는 이전 대상의 목표와 역할, 그리고 용도에 따라 IaaS(Infrastructure as a Service), PaaS(Platform as a Service), SaaS(Software as a Service)를 선택할 수 있으며 이미 다양한 사업자들이 환경과 서비스를 제공하고 있습니다.

그러나 이러한 장점과 더불어 고민해야 하는 이면이 존재합니다. 가장 큰 장점인 비용 절감은 자칫 실패로 끝날 수 있습니다. 예상치 못한 자원의 용량초과(Peak)와 추가 서비스 사용 등은 큰 비용을 발생시킬 수 있습니다.

데이터 저장에 대한 불안함과 민감한 데이터를 클라우드로 이관하는 것 역시 큰 고민입니다. 퍼블릭과 프라이빗 클라우드를 동시에 운영하는(하이브리드) 환경이 환영 받는 이유 입니다. 기술적 민첩성이 요구되는 클라우드 환경에서 하이브리드 클라우드 환경은 자칫 설정오류, 서비스 및 프로세스 관리, 보안 관리, 규제 관리 등에 의해 오히려 민첩성을 저해시킬 수 있습니다.

그 결과로 온프레미스로 다시 돌아오는(회기) 사례를 어렵지 않게 확인할 수 있습니다. 이러한 부분을 잘 파악하고 준비해야 클라우드 전환에 따른 효과적인 비즈니스를 할 수 있을 것입니다.

4. 클라우드 보안, 무엇을 준비해야 하나?

클라우드 도입을 주저하는 주된 이유 중에 보안이 있습니다. 클라우드는 안전할까요? 데이터, 워크로드 등 기업의 많은 리소스가 클라우드로 이동함에 따라 공격자들의 시선도 자연스럽게 클라우드로 향하고 있습니다. 따라서 클라우드 이전 계획 수립 단계에서 보안이 고려되어야 합니다. 2020년 NSA(미국 국가안보국)에서 발간된 보고서* 는 클라우드 컴퓨팅과 관련된 4가지의 취약성과 대응 방안에 대하여 기술하고 있습니다.

잘못된 설정(Misconfiguration)

잘못된 설정은 낮은 위험에 속하지만 클라우드 환경에서 가장 빈번하게 발생하고 있습니다. 가트너는 2022년까지 발생하는 클라우드 보안 문제의 95%가 (사용자/관리자)실수에서 발생한다고 전망하였습니다*. 지난해 IBM이 공개한 보고서*에 따르면 2020년 클라우드 설정 오류로 인해 유출된 데이터는 10억 건 이상이라고 합니다. 이러한 사례를 찾는 것은 어렵지 않습니다.

- 2017년 5월 미국 정부 기관의 데이터가 기술적 실수로 인해 노출

- 2017년 9월 AWS에 있는 미 국방부의 정보 노출

- 2019년 9월 여행사의 예약 시스템을 통해 예약자들의 개인정보가 노출

이러한 문제는 인프라 및 운영 자동화 설계단계에서 최소한의 권한 부여 및 심층방어(Defense-in-depth) 등을 고려하는 것으로 보완될 수 있습니다.

허술한 접근 통제(Poor Access Control)

허술한 접근통제는 중간 정도의 위험으로 광범위하게 발생하고 있습니다. 취약한 인증 및 권한 부여나 접근통제 메커니즘의 취약점으로 인해 공격자는 클라우드 리소스에 접근하거나 보다 높은 접근권한을 확보할 수 있습니다. 2019년 계정 복구 메일에 사용되는 보조 이메일을 통해 계정 복구를 시도하고, 휴대폰 번호를 수집하여 비밀번호 재설정 인증을 시도하는 등의 사례가 보고되었습니다. 이러한 잘못된 접근통제는 강력한 인증 및 권한관리를(AAA) 통해 보완될 수 있습니다.

공유 테넌시 취약점(Shared Tenancy Vulnerability)

공유 테넌시 취약점 공격은 드문 일이지만 그 위험성은 매우 높습니다. 클라우드 아키텍처에서 사용되는 소프트웨어나 하드웨어의 취약점을 이용하여 권한을 획득하고 상승시킬 수 있습니다. 클라우드 하이퍼바이저 또는 컨테이너 플랫폼은 클라우드 아키텍쳐를 보호하고 고객의 워크로드를 격리하는 데 중요한 역할을 하기 때문에 취약점이 노출된다면 특히 심각할 수 있습니다. 하이퍼바이저의 취약점을 찾아 악용하는 공격 기법은 충분히 가능하다는 것이 다수 입증되었습니다. 이러한 위협은 강력한 암호 및 인증체계 사용과 함께 민감한 데이터를 격리하는 것으로 보완될 수 있습니다.

공급망 취약점(Supply Chain Vulnerability)

클라우드 환경에서는 다양한 소프트웨어, 하드웨어가 사용됩니다. 따라서 특정 집단의 이익이나 이념적 문제로 취약한 코드를 의도적으로 삽입할 수 있고 이는 클라우드를 완전히 장악할 수 있기 때문에 주의를 기울여야 합니다.

사용자 단말의 드라이버 또는 응용 프로그램과 같은 구성 요소를 업데이트하는 소프트웨어를 통해 악성코드를 배포하는 사례가 수 차례 보고되었습니다. 개발자를 위한 Python 라이브러리에서 시스템에서 자격 증명을 훔치는 코드가 발견된 사례도 존재합니다.

이러한 공격의 대응 주체는 클라우드 서비스 제공자(CSP)의 책임이긴 하나 그 피해는 고객의 몫이 될 수 있습니다. 따라서 위협에 대응하기 위해 전송되는 데이터는 반드시 강력한 암호를 사용해야 하며, 가급적 지정된 표준을 따르는 제품을 사용할 필요가 있습니다.

5. Genian ZT-NAC, 접근통제를 클라우드까지 확대합니다.

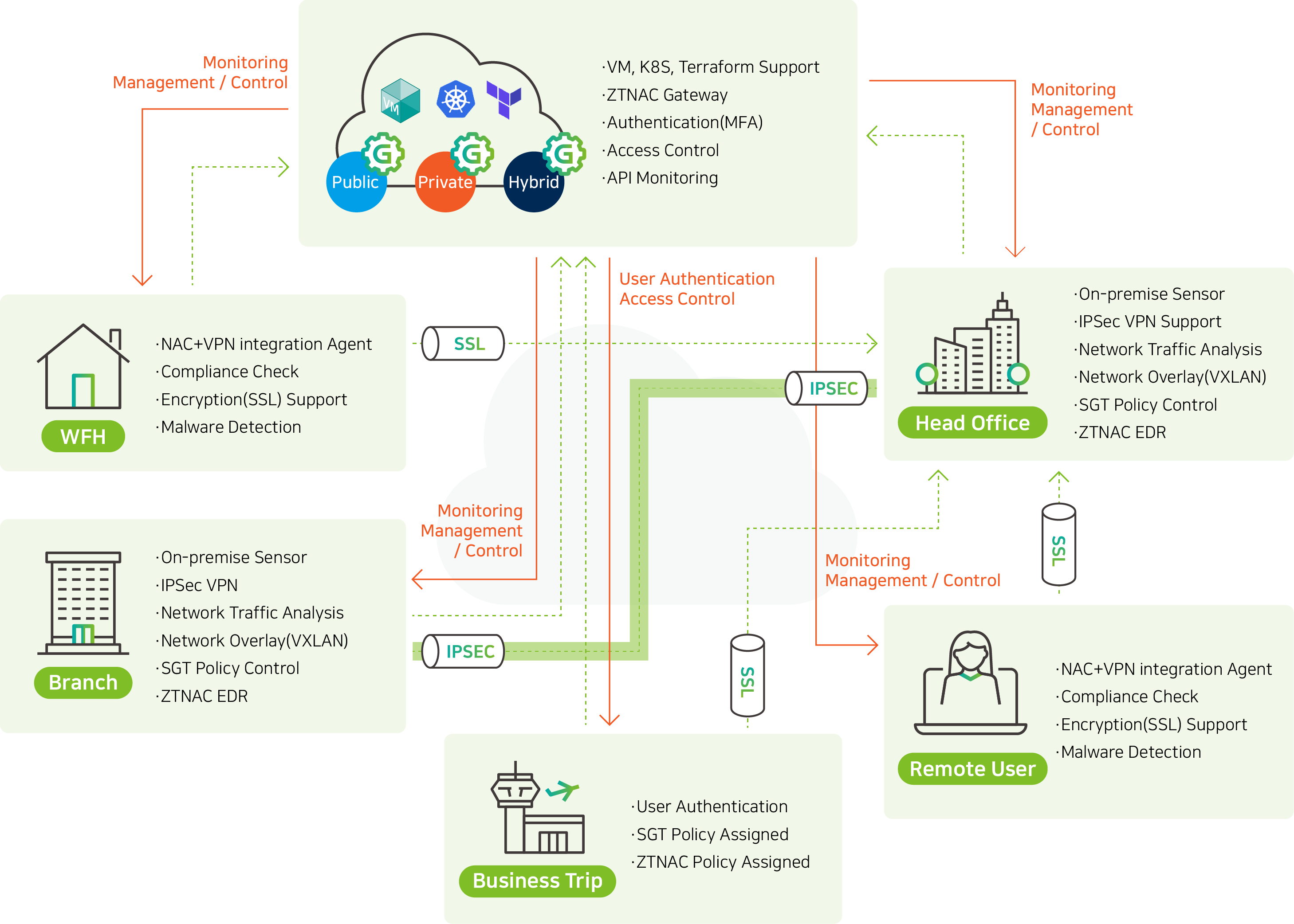

지난 블로그를 통해 Genian ZT-NAC에 대해 소개하였습니다. ZT-NAC은 기존NAC의 모든 기능을 온프레미스에서 클라우드까지 확대할 수 있으며 클라우드 환경에 특화된 보안 기능을 추가로 제공합니다. 따라서 인증, 단말 관리 등의 기존 보안정책을 그대로 유지하면서 제로트러스트 접근통제 및 클라우드 가시성과 자동화된 정책 및 운용을 가능하게 합니다.

Genian ZT-NAC는 Security Group 기능을 활용해 클라우드 리소스(워크로드)를 관리하고 단말과 클라우드 리소스 간에 동적 접근제어(Dynamic Access Control)를 적용할 수 있습니다. 보안정책에 따라서 서브넷과 클라우드 경계선에서 통제가 가능하며 이를 위해 클라우드 게이트웨이가 설치됩니다. 모든 통신이 게이트웨이를 거치도록 구성할 수 있어 접근제어 및 트래픽분석(NTA: Network Traffic Analysis), 암호화 통신 등의 부가 기능을 제공할 수 있습니다.

다양한 플랫폼의 퍼블릭 / 프라이빗 / 하이브리드 환경을 지원합니다. ZT-NAC는 테라폼(Terraform)을 활용하여 인프라를 자동으로 관리할 수 있게 도와줍니다. 서버 추가, 설정 변경 등의 인프라 관리를 스크립트로 저장해 반복 작업을 최소화하고 오류 발생을 줄일 수 있습니다. 이미 아마존(AWS), 마이크로소프트(Azure), 구글클라우드플랫폼(GCP) 등을 지원하며 멀티클라우드 리소스를 선언하고 관리할 수 있습니다. 또한 Kubernetes 기반의 Multi-Tenancy 환경을 지원하여 다수의 도메인에 대한 독립적인 관리 형 서비스를 제공할 수 있는 구성이 가능합니다.

[Genian ZT-NAC로 완성하는 On-premise 보안과 Cloud 보안]

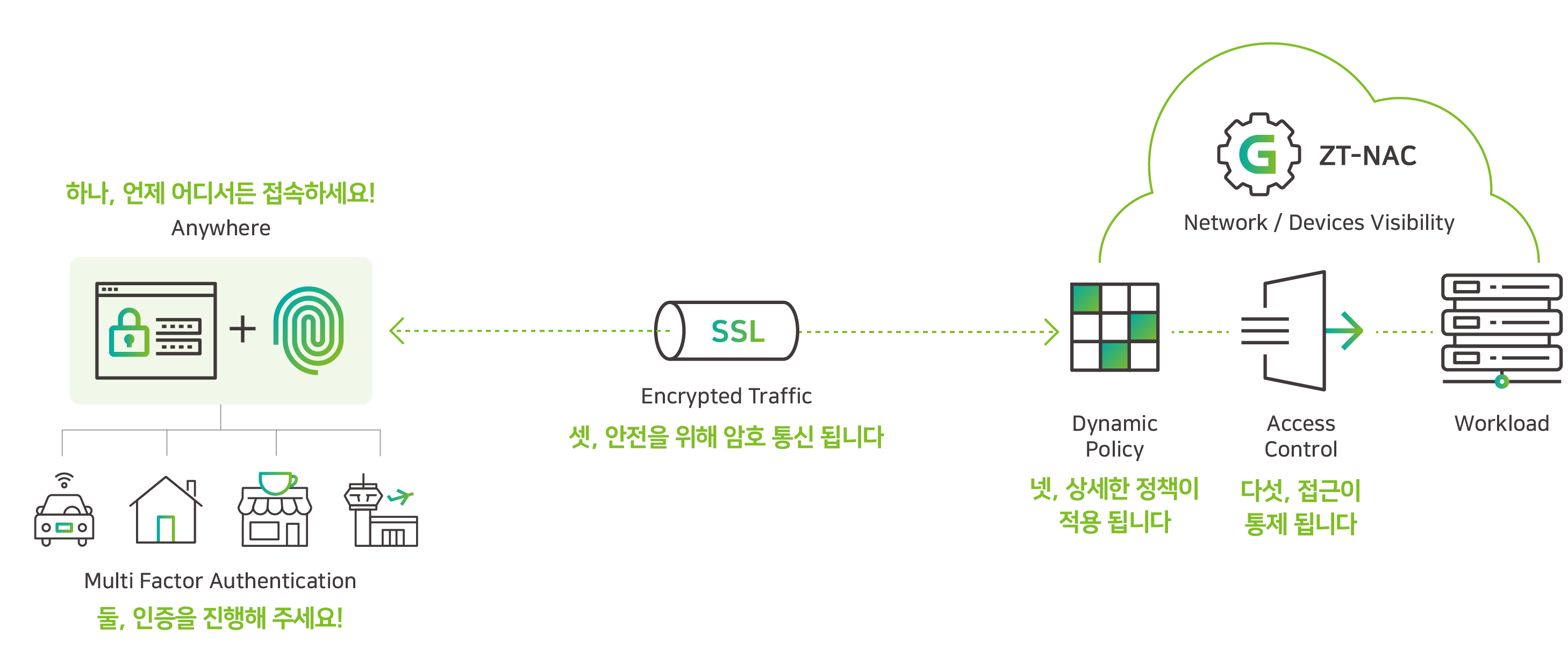

ZT-NAC는 기업에 정의된 역할, 권한, 애플리케이션 및 서비스에 따라 보안정책을 적용할 수 있습니다. 이를 통해 최소한의 권한을 제공하는 마이크로 세그멘테이션(Micro Segmentation)의 구현이 가능합니다. 이것은 재택근무와 클라우드를 위한 가장 강력한 접근제어 중에 하나입니다. 또한 클라우드게이트웨이는 원격 사용자를 대상으로 암호화 통신을 제공합니다. 이제 외부(재택, 출장)에 있든 직원들은 클라우드에 접근 시 각각의 권한에 맞는 서비스 접속이 가능하고 그 밖의 접속은 ZT-NAC 클라우드 게이트웨이에서 통제될 것입니다.

기업 밖으로 흩어진 재택근무자, 외부 출장 직원들은 ZT-NAC Agent만 설치되어 있다면 강력한 MFA(Multi Factor Authentication)를 통해 사용자를 식별하고 SSLVPN으로 안전한 사내(내부망) 또는 프라이빗 클라우드 접속이 가능해집니다. On-Premise를 완벽하게 지원하지만, Cloud에 구축된 ZT-NAC는 장애 시 시간, 공간의 제약에서 벗어나 즉시 장애 복구가 이뤄지며, 최신 패치 적용에도 쉽고 빠른 적용이 가능하여 비즈니스 연속성을 확보합니다.

[ZT-NAC가 제공하는 5가지 주요 기능]

기업의 워크로드가 클라우드로 이동되는 속도가 점점 빨라지고 있습니다. 전환을 고민 중인 기업은 그에 따른 비용, 마이그레이션 일정, 서비스 가용성 등에만 고민과 노력을 쏟고 있습니다. 그러나 전환 전에 보안에 대한 충분한 계획과 절차를 준비하지 않는다면 앞서 다룬 몇 가지 사례들처럼 위협에 직면할 수 있습니다. 클라우드 서비스 제공자들은 우리의 데이터를 지키는 데 많은 노력을 기울이지 않습니다. 이는 오롯이 고객 스스로의 몫입니다.

<참고>

* 국내 퍼블릭 클라우드 시장 분석: https://www.idc.com/getdoc.jsp?containerId=prAP48099221

* Mitigating Cloud Vulnerabilities by National Security Agency (https://www.nsa.gov)

* Top Threats to Cloud Computing by Cloud Security Alliance (https://cloudsecurityalliance.org/)

** https://www.datanet.co.kr/news/articleView.html?idxno=147008

** https://www.cctvnews.co.kr/news/articleView.html?idxno=229877

ZTNA 관련 정보 더 알아보기

지니언스 뉴스레터를 구독하시면 매달 새로운 보안 컨텐츠를 보내드립니다!

.png)

.png)

.png)